微软表示,本月修复的49个漏洞影响Windows、IE、Office和.NET Framework产品,不过只有6个漏洞被定级为严重级别,而且此次发布补丁中的3个就修复了34个安全漏洞。

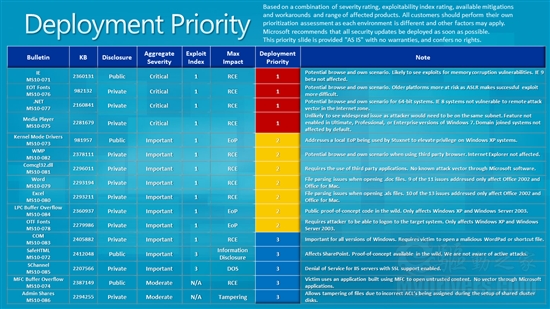

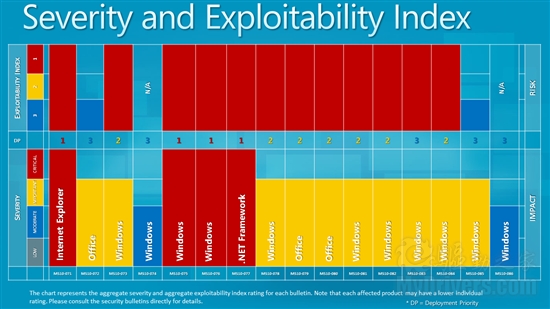

为了方便用户部署以下16个安全补丁,微软还按照优先级别制作了以下两个图表,从中你可以直观地查看各个安全补丁所影响的操作系统和软件,以及它们所需要安装的补丁被定级哪个级别。

点击观看大图

点击观看大图

首先来看一下4个严重级别的补丁:

1、摘要:IE浏览器积累安全漏洞更新

公共编号:MS10-071

知识库编号:KB2360131

简述:本补丁修补了IE浏览器的10个安全漏洞,绝大部分漏洞会导致用户在使用IE浏览器浏览攻击者精心构造的恶意网页时,引发攻击者的恶意代码得到执行,安装恶意程序或窃取、篡改用户的隐私数据。

最高安全级别:严重

影响软件:IE6、IE7、IE8

2、摘要:Windows Media Player 网络共享服务远程代码执行漏洞

公共编号:MS10-075

知识库编号:KB2281679

最高安全级别:严重

简述:微软Windows Media Player网络共享服务存在一处远程代码执行漏洞,攻击者可以发送精心构造的RTSP数据包给存在漏洞的系统,引发攻击者的恶意代码得到执行,安装恶意程序或窃取、篡改用户的隐私数据。这个漏洞在Windows Media Player默认设置下是无法得到触发的,且只能由和存在漏洞的系统位于同一子网的攻击者触发。

影响操作系统:Windows Vista、Windows 7

3、摘要:Windows OpenType字体引擎远程代码执行漏洞

公共编号:MS10-076

知识库编号:KB982132

最高安全级别:严重

简述:Windows操作系统的嵌入OpenType字体引擎存在一处远程代码执行漏洞,当用户浏览攻击者精心构造的网页时,可能使攻击者的恶意代码得到执行,运行恶意程序或窃取、篡改用户隐私数据。

影响操作系统:Windows XP、Windows Server 2003、Vista、Windows Server 2008、Windows 7

4、摘要:微软.NET Framework远程代码执行漏洞

公共编号:MS10-077

知识库编号:KB2160841

最高安全级别:严重

简述:微软.NET Framework存在一处远程代码执行漏洞,当用户使用可以运行XAML浏览器应用程序的浏览器浏览攻击者精心构造的恶意网页时,可能引发攻击者的恶意代码得到执行,安装恶意程序或窃取、篡改用户的隐私数据。该漏洞同样可以引发运行着IIS的服务器的远程代码执行漏洞,当攻击者上传一个精心构造的ASP.NET网页到服务器并执行这个页面,也将造成恶意代码在服务器上得到执行。

影响软件:.NET Framework 4.0

Copyright ©2018-2023 www.958358.com 粤ICP备19111771号-7 增值电信业务经营许可证 粤B2-20231006